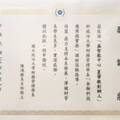

教學機器人 網路安全-1

編著: 夏肇毅

初版: 2026/5/10

1.1 網路安全威脅

網路安全威脅涵蓋了從個人使用者到企業系統的各類潛在危害,包括病毒、木馬、蠕蟲、間諜軟體以及社交工程攻擊等。這些威脅可能會導致資料洩露、系統癱瘓、金融損失甚至損害企業聲譽。網路攻擊者利用漏洞或用戶的疏忽,透過電子郵件、惡意網站或下載檔案等手段,執行未授權的操作。防禦策略包括定期更新軟體、部署防火牆、入侵偵測系統以及教育使用者注意可疑連結和附件。尤其針對企業環境,建立多層防禦架構,從網路邊界到內部使用者端都需設置保護措施,並配合監控系統即時偵測異常行為,降低安全風險。

1.2 安全政策與規範

安全政策是企業網路管理的重要基礎,涵蓋密碼管理、使用者權限、資料存取規則及事件回報程序等。政策需要明確定義資訊資產的價值與風險,並指導使用者遵循正確操作流程。定期審查與更新政策可以應對新型威脅,確保組織內部的安全一致性。規範則提供技術層面的操作標準,如加密協議的使用、網路設備配置、資料備份與災難復原計畫等,保障系統穩定與資料完整性。整體來看,政策與規範是網路安全的管理支柱,缺乏明確指導可能導致防禦漏洞,讓攻擊者容易入侵系統。

1.3 資訊安全管理系統

資訊安全管理系統(Information Security Management System, ISMS)是一套系統化的方法,用於保護企業資訊資產免受威脅。ISMS 包含風險評估、風險處理、控制措施實施與持續改進等步驟。透過對資產、威脅及漏洞的分析,可以制定適合企業需求的防護策略,並對各種安全事件進行管理。實施 ISMS 不僅涉及技術手段,還需要流程設計與人員培訓,確保每個部門和使用者都理解安全目標與操作規範。有效的 ISMS 可以提升企業對外的信任度,降低資訊洩露風險,並支援法規遵循與內部審計需求。

1.4 網路安全風險評估

網路安全風險評估的核心在於識別可能對資訊資產造成影響的威脅與漏洞,並對其發生的可能性及潛在損失進行分析。評估流程包括資產識別、威脅分析、脆弱性檢測、風險計算以及優先級排序。這有助於企業資源有效配置,將安全投入集中在最關鍵的領域。例如,對核心伺服器與客戶資料庫的保護比一般辦公系統更為重要。風險評估還需要結合定期審查與監控,因應新威脅與技術變化進行調整,以確保企業安全措施的時效性與完整性。

1.5 TCP/IP安全分析

TCP/IP 是網路通信的基礎協議,但其設計初期並未考慮安全性,因此存在多種威脅,包括 IP 欺騙、封包竊聽、分散式阻斷服務攻擊等。對於 TCP 層,SYN flood 攻擊是常見手法,攻擊者通過大量半開連接使伺服器資源耗盡。IP 層則容易受到偽造 IP 封包的攻擊。防禦方法包括啟用防火牆規則、部署入侵偵測系統、使用加密協議(如 IPsec)及限制異常連線數量等。網路協議安全的目標是確保資料傳輸的機密性、完整性與可用性,避免通訊過程中資料被攔截或篡改。

1.6 HTTPS與加密通訊

HTTPS 利用 TLS/SSL 加密協議保護網路通信,確保使用者與網站之間的資料傳輸安全。TLS 通過握手協議交換密鑰,建立加密通道,避免第三方竊聽或中間人攻擊。HTTPS 也提供身份驗證,確保訪問網站的合法性。除了加密外,憑證管理、協議版本更新與弱點修補都是保障安全的關鍵措施。對企業網站而言,部署 HTTPS 不僅保護敏感資料,也提升用戶信任。持續監控加密通訊的安全性,及時更新協議與憑證,是維持網路通信安全的必要手段。

1.7 網路層防護技術

網路層防護技術包括防火牆、入侵偵測與防禦系統(IDS/IPS)、虛擬私有網路(VPN)等。防火牆負責過濾不必要或危險的流量,IDS/IPS 可即時監測與阻斷異常封包。VPN 透過加密隧道保障遠端訪問的資料安全。網路層的防護不僅要阻擋已知威脅,也需監控未知威脅的跡象,並與上層應用防護配合,形成多層防禦。有效的網路層防護可降低資料洩露與系統入侵的風險,提高整體網路安全性。

1.8 對等網路與P2P安全

對等網路(P2P)由多個節點直接互聯,資料分散存儲,但這種架構容易遭受資料污染、節點偽造及惡意程式傳播。P2P 應用需要驗證節點身份、加密資料傳輸、建立完整性校驗機制,以防止不良內容傳播及安全漏洞被利用。監控節點行為、更新軟體以及對關鍵資源加強保護,是維護 P2P 網路安全的重要措施。P2P 安全策略的重點在於保障資料完整性、保護節點隱私及維持網路穩定性。

限會員,要發表迴響,請先登入