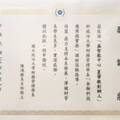

教學機器人 密碼學-1

編著: 夏肇毅

初版: 2026/5/8

1.1 密碼學歷史

密碼學作為資訊保護的核心技術,其歷史可以追溯到古代。早期的密碼方法包括凱薩密碼和換位密碼,主要用於軍事通信與保密文件傳輸。隨著技術進步,密碼學逐漸發展出對稱加密和非對稱加密系統。對稱加密使用單一密鑰進行資料加密與解密,速度快但密鑰傳遞存在安全風險。非對稱加密則使用公鑰與私鑰組合,可解決密鑰分發問題,但運算成本較高。現代密碼學已涵蓋資料完整性、身份驗證與數位簽章等多個層面,廣泛應用於電子商務、網路銀行、電子郵件加密及區塊鏈等領域,確保資料在傳輸與儲存過程中的機密性、完整性與不可否認性。

1.2 加密與解密基本概念

加密與解密是密碼學的基礎概念,加密是將明文資料轉換成不可讀的密文,而解密則是將密文恢復為明文。加密方法依密鑰管理方式可分為對稱加密與非對稱加密。對稱加密如 AES(Advanced Encryption Standard)具有高效能,適合大量資料加密,但密鑰傳輸需要額外保護;非對稱加密如 RSA 可解決密鑰分發問題,但計算資源消耗較大。現代加密技術通常結合兩者,使用非對稱加密傳送對稱加密密鑰,再使用對稱加密處理大數據量,兼顧效率與安全性。密碼學的設計需考慮抗攻擊性,包括抗暴力破解、抗分析攻擊及抗側信道攻擊等,以確保資訊安全長期可靠。

1.3 密碼學應用範圍

密碼學應用範圍極為廣泛,涵蓋資訊安全、電子商務、金融交易、通訊加密以及區塊鏈技術等領域。在電子商務中,SSL/TLS 協議利用密碼學保護支付交易的安全性,防止中間人攻擊與資料竄改。在金融系統中,加密技術確保客戶交易資訊機密性與交易完整性。在通訊領域,密碼學保護即時訊息、電子郵件及雲端資料的安全。區塊鏈技術利用數位簽章與哈希演算法確保資料不可篡改性與交易透明性。隨著量子計算的發展,量子抗性密碼學也成為研究重點,旨在面對未來高運算能力帶來的安全威脅。

1.4 密碼學設計原則

密碼學設計原則強調安全性、效率與可管理性。首先,安全性要求演算法對已知攻擊方法具有抵抗能力,包括暴力破解、統計分析及側信道攻擊等。其次,效率涉及加密解密速度與資源消耗,對於大數據量傳輸或即時通訊至關重要。再者,可管理性指密鑰生成、存儲、傳輸及更新的可控性。良好的設計原則還包括最小公開假設、隨機性及不可預測性,確保密碼系統在各種攻擊環境下保持安全。這些原則指導現代密碼演算法的開發與實現,使其能在多種應用場景下提供可靠的資訊保護。

1.5 傳統對稱加密方法

傳統對稱加密方法包括凱薩密碼、維吉尼亞密碼及置換密碼等。這些方法運算簡單,適用於手工加密或早期電腦加密,但安全性較低,容易被頻率分析或統計攻擊破解。現代對稱加密如 DES、3DES 及 AES,則使用複雜的密碼學運算與密鑰擴展技術,提高抗攻擊能力。對稱加密的核心挑戰在於密鑰管理,如何安全生成、分發及儲存密鑰,是保障整個系統安全的關鍵。隨著計算資源增加,早期簡單加密方法已經不再適用於敏感資料保護,必須結合現代演算法及嚴格的密鑰管理策略。

1.6 現代對稱加密演算法

現代對稱加密演算法以 AES 為代表,其特點包括固定分組長度、密鑰長度可變以及高效率。AES 使用多輪置換與擴散操作,增強密文對明文的不可預測性。對稱加密適合大規模資料加密,例如資料庫、雲端儲存或即時通訊。設計者需考慮加密模式,如 ECB、CBC、CFB 等,以防止模式漏洞。對稱加密的安全性依賴密鑰長度與演算法強度,建議使用至少 128 位元以上的密鑰。為保障安全性,密鑰應定期更新並避免重複使用於不同資料或系統中。

1.7 密碼模式與運用

對稱加密模式決定明文如何被分組加密以及密文如何組合,常見模式包括 ECB、CBC、OFB 及 CTR 等。ECB 模式簡單但易受明文模式分析攻擊,CBC 增加了初始化向量(IV)提高安全性。OFB 與 CTR 可提供流式加密特性,適合即時傳輸環境。正確選擇加密模式對資料安全至關重要,需結合應用場景、資料特性及性能需求。加密模式的設計原則在於確保密文與明文無直接關聯,降低攻擊者推測資料的可能性。

1.8 安全性分析與挑戰

對稱加密面臨的安全挑戰包括密鑰洩露、暴力破解、統計分析及側信道攻擊。密鑰長度不足或管理不善,可能導致密文被快速破解。側信道攻擊利用電磁波、功耗或計算時間泄露資訊。為應對挑戰,除了增長密鑰長度,演算法需結合多輪置換、非線性運算與隨機化技術。安全分析工具與測試方法可評估演算法抗攻擊能力,確保其在實際應用中具有長期可靠性。

限會員,要發表迴響,請先登入